На просторах интернета встретилась утилита, которая называется mimikatz. Она позволяет проводить различные эксперименты, позволяющие определить уровень защищенности ОС Windows. Многие антивирусные программы определяют mimikatz как Riskware/HackTool.

Несколько фактов о mimikatz:

-

- Написана на языке C;

- Включена в состав Metasploit и доступна на Kali Linux;

- Имеет в своем составе множество полезных модулей;

- Позволяет делать неэкспортируемые ключи экспортируемыми;

- Можно управлять привилегиями на изменение политик безопасности;

- Позволяет получить пароль пользователя, локального или доменного администратора (нужны соотв. права);

- Можно работать с API Microsoft Kerberos;

- Есть возможность запустить процесс от имени другого пользователя по его хэшу, а не по паролю;

- Поддерживается работа с DPAPI, есть возможность получить системный расшифрованный ключ.

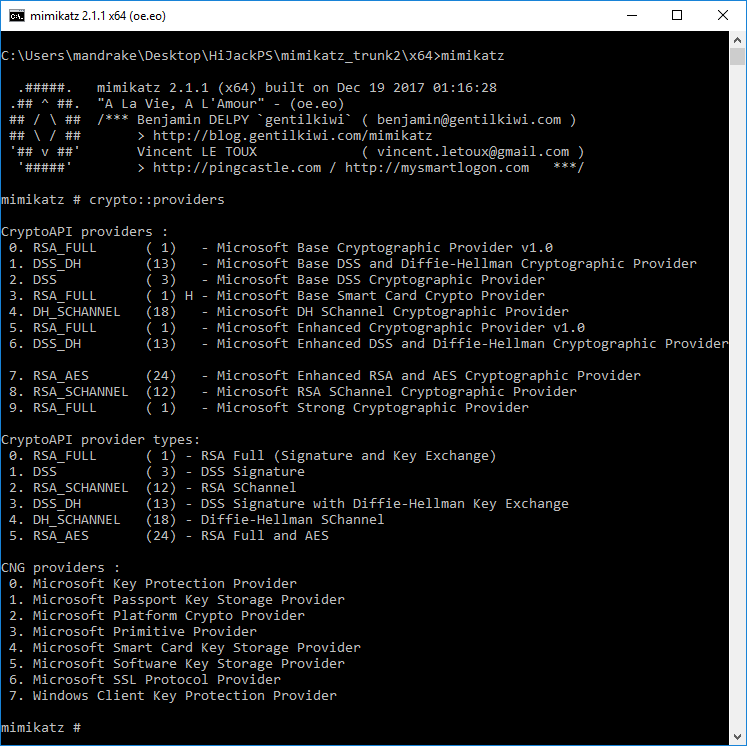

Пример синтаксиса (работа под Windows)

Формат команд представлен в виде «модуль::команда». На скриншоте выше по команде crypto::providers утилита получает список криптопровайдеров, доступных в системе. К примеру, запрос crypto::capi позволяет сделать неэкспортируемые ключи экспортируемыми.

Еще несколько примеров:

privilege::debug - возможность внедрения в процессы и выполнение отладки

sekurlsa::logonpasswords - узнать пароли пользователей

kerberos::list /export - экспорт тикетов KerberosПолезные ссылки / где скачать:

- Вики, посвященная работе с утилитой — https://github.com/gentilkiwi/mimikatz/wiki;

- Описание на русском, примеры команд — https://forum.antichat.ru/threads/ox-uzh-ehtot-mimikatz.450064;

- GitHub — https://github.com/gentilkiwi/mimikatz.

Скомпилированные версии утилиты под Windows есть в сети, их несложно найти, ссылку не выкладываю по соображениям безопасности.

PowerShell-версия mimikatz — https://github.com/clymb3r/PowerShell/tree/master/Invoke-Mimikatz

Модифицированная версия — https://github.com/ap3r/drunkenkatz